内部ドメインを参照したい

ドメイン管理①

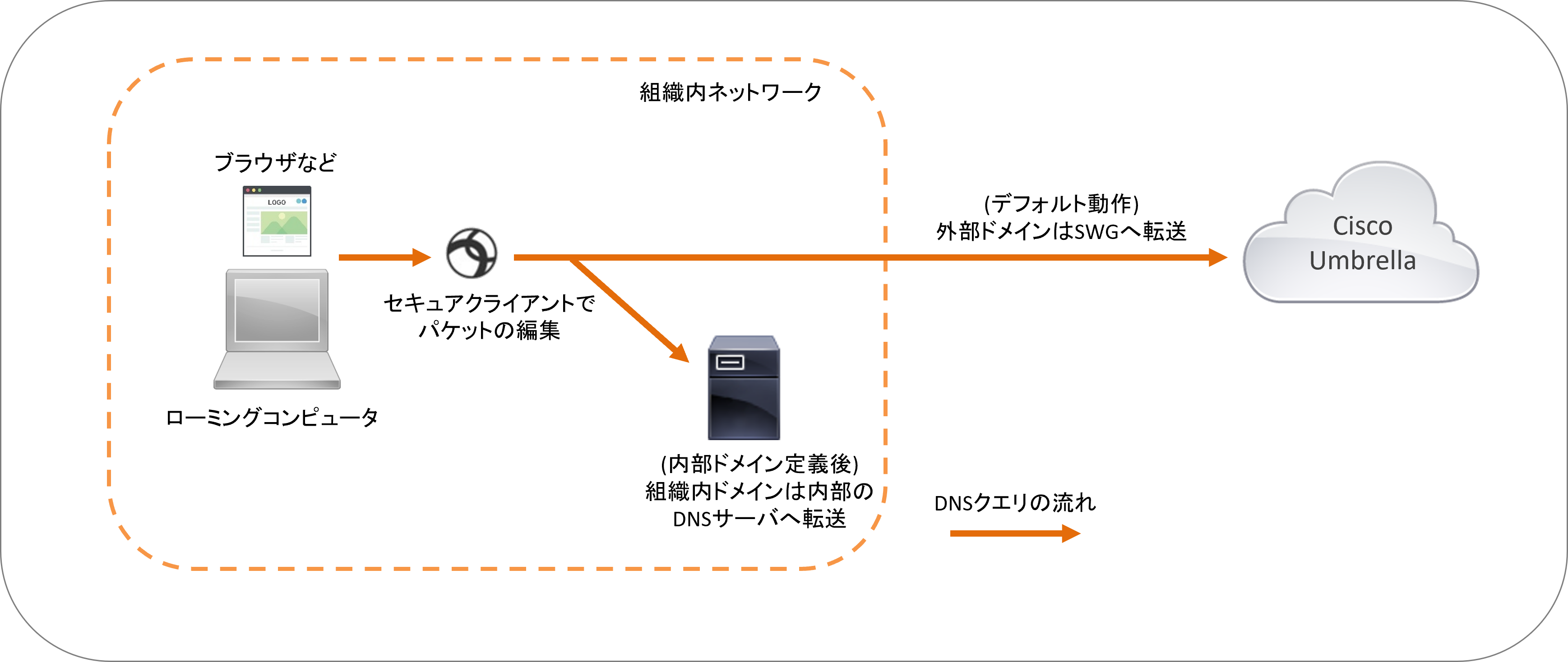

デフォルト動作では、Cisco Umbrella はユーザー PC 上で生成された 全てのDNS クエリを Umbrella に転送し、そのクエリを検査/ブロックすることでセキュリティ機能を提供しています。

しかし、組織内のサーバに対する名前解決までもが組織外にある Umbrella によって行われますので、組織内のコンテンツにアクセスできなくなる問題が発生します。これに対応できるようにUmbrella Dashboard の「内部ドメイン」という設定で組織内のドメインを定義できるようになり、PC 上で生成された DNS クエリーのうち、組織内のドメインの DNS クエリだけを Umbrella に転送しないようにすることが可能です。

以下にデフォルト動作のDNSクエリの流れ、内部ドメインを定義した際のDNSクエリの流れを示します。

ドメイン管理②

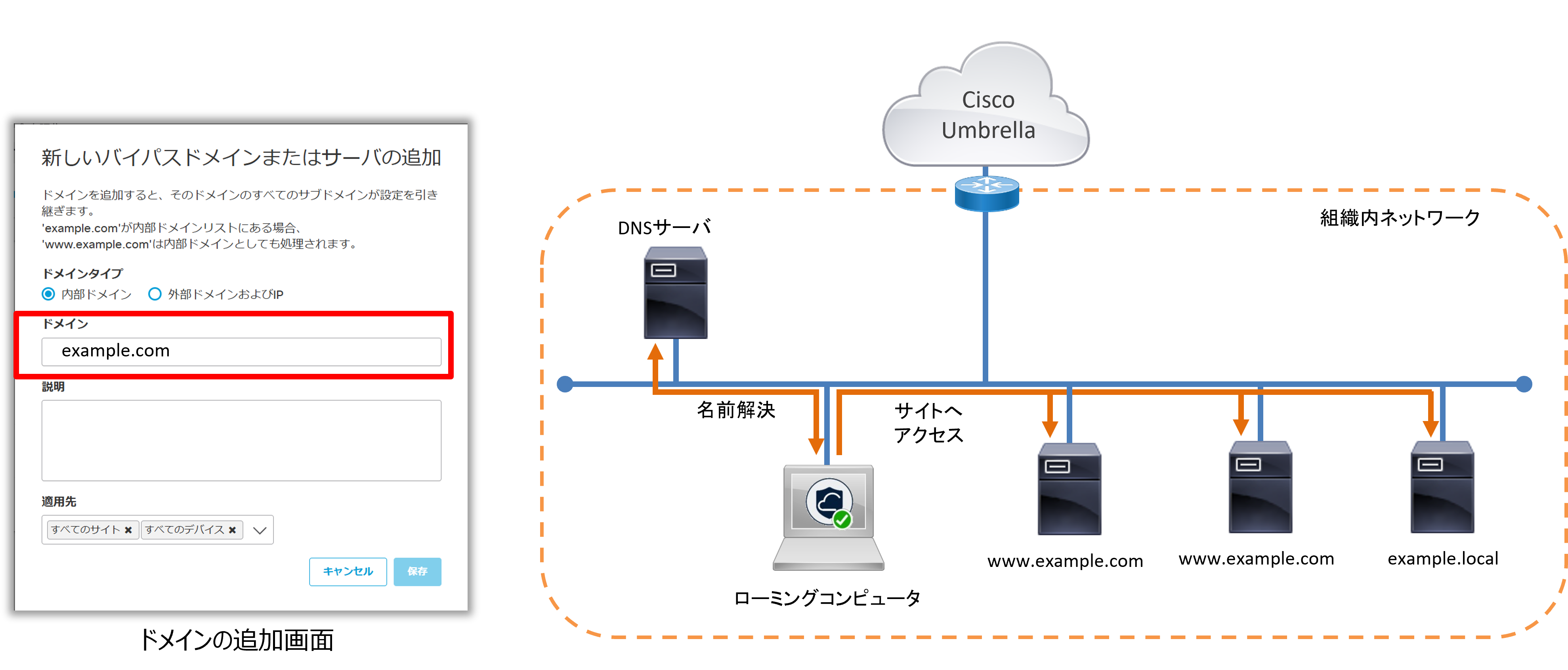

ドメインの追加画面(導入 → ドメイン管理 → 追加)では Umbrella に直接ルーティングしないトラヒックの内部ドメインリストを作成します。

リスト化したドメインはUmbrellaではなく、組織内ネットワークに属するDNSサーバ等で名前解決をします。

①例として、「example.com」ドメインを追加した際の動作を以下に示します。

「example.com」を追加した場合、「www.example.com」や「ftp.example.com」といったとすべてのサブドメインが内部ドメインとして処理されます。また、「.local」ドメインの場合は、事前に内部ドメインリストに登録されているため設定不要です。

②「適用先」では内部ドメインの適用先を選択できます。「サイト」は「導入 > 設定 > サイトとActive Directoryで定義したサイト」を、「デバイス」はローミングコンピュータに該当します。

適用例として、「サイト」に適用し、「デバイス」には適用しない場合、サイトからのトラフィックのみがローカルリゾルバを使用する動作となります。

ドメイン管理③

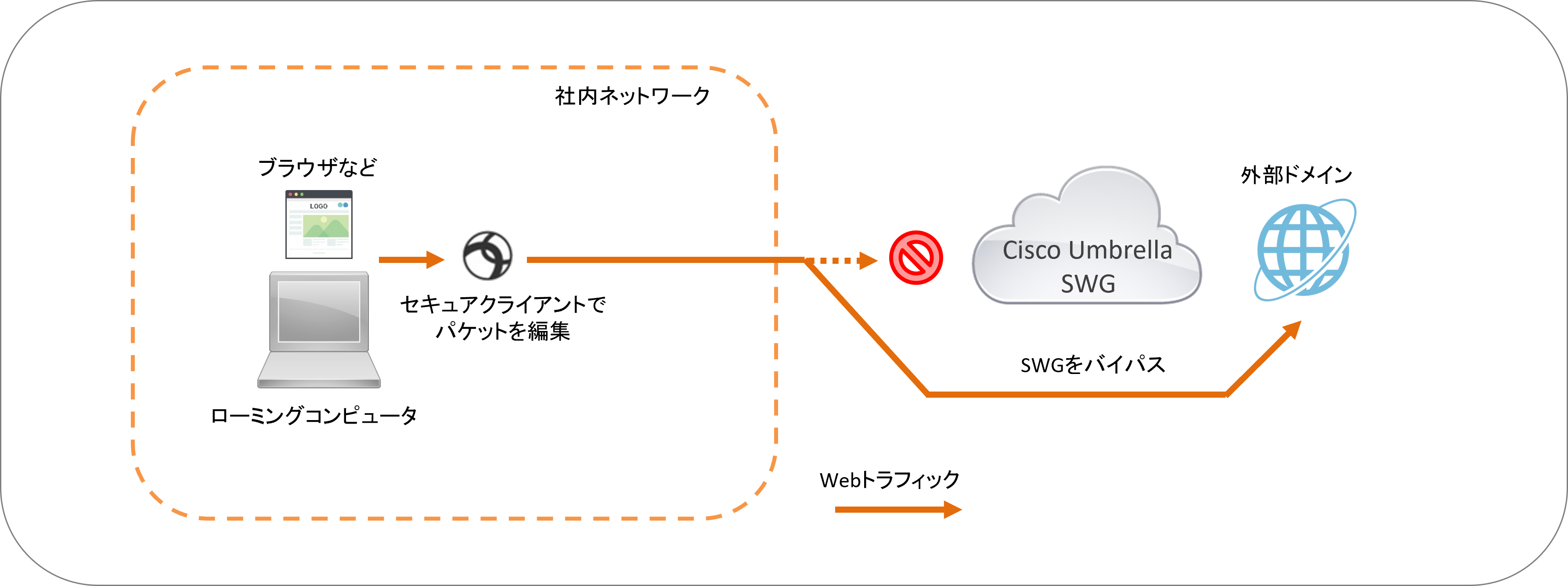

Umbrellaでは、クラウド側に SWG (Secure Web Gateway) という HTTP/HTTPS のフルプロキシサーバを提供しています。

しかし、プロキシを介した場合、Web通信が正常に行われないサイトや、送信元IPアドレスによるアクセス制限を適用しているサイト等へアクセスする際、組織外の一部のドメイン宛ての通信をUmbrella から除外したい場合があります。これに対応できるようにUmbrella Dashboard の「外部ドメイン」設定で組織外のドメインを定義し、SWGを経由せず、ローミングコンピュータから直接対象の外部ドメインへ通信を行うことが可能になります。

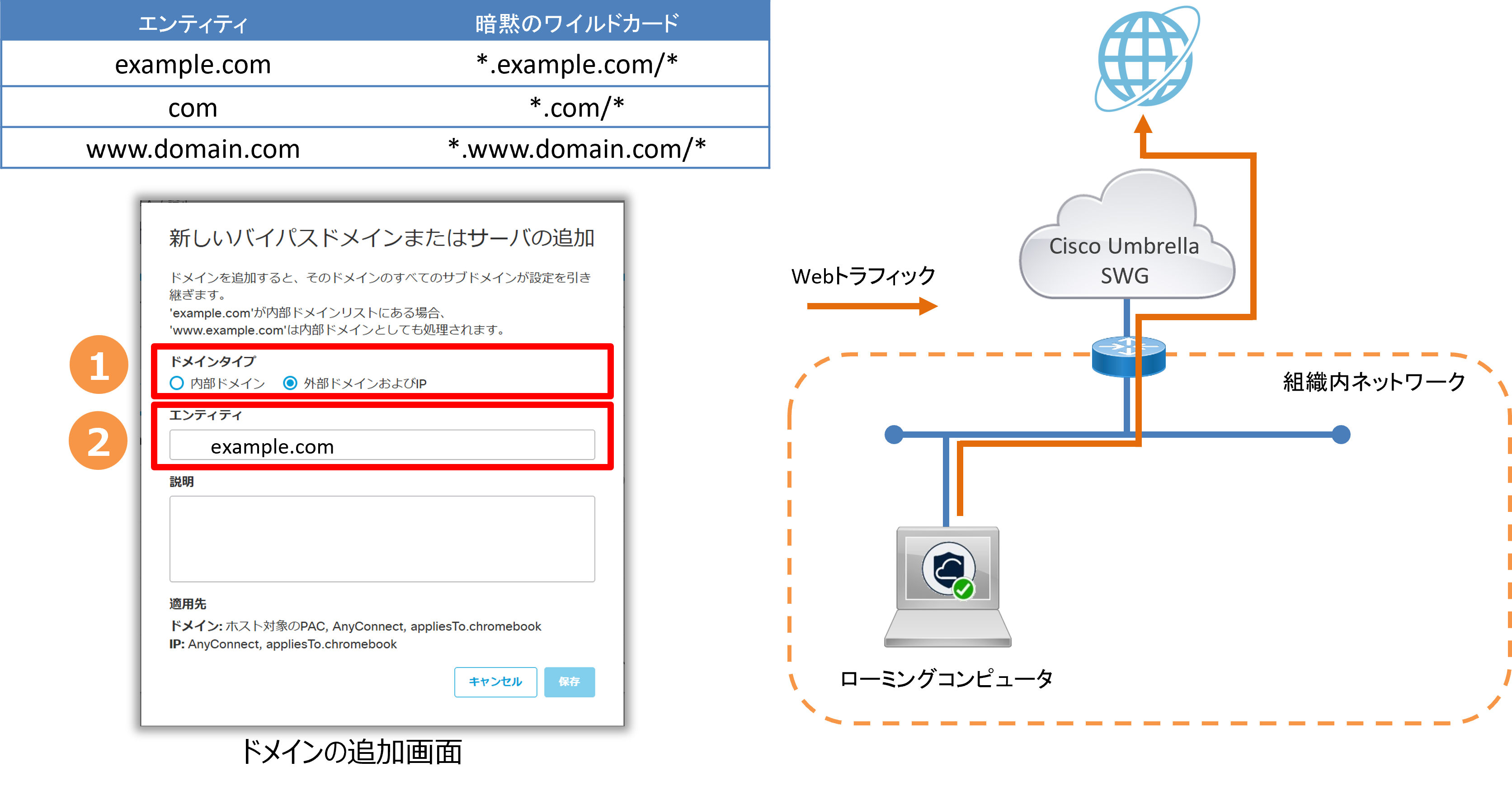

以下に外部ドメインを定義した際のWebトラフィックの動作イメージを示します。

ドメイン管理④

ドメインの追加画面(導入 → ドメイン管理 → 追加)にて、SWGを経由しない外部ドメインのリストを作成します。

①「ドメインタイプ」では「外部ドメインおよびIP」を選択し、②「エンティティ」にはSWGを経由せずに直接通信を行いたいWebサイトの「ドメイン、IPまたはCIDR」を入力します。以下に「エンティティ」に「example.com」を設定した際のWebトラフィックの動作イメージを示します。

また、以下表に記した通り、ドメインリストに追加するとすべてのドメインには、左側と右側に暗黙のワイルドカードが適用され、表に示したドメインが外部ドメインとして処理されます。ただし、Umbrellaのドメインリストはアスタリスク(*)をサポートしていません。そのため、アスタリスク(*)を使用して、ドメインの一部をワイルドカードとして登録することはできません。

ドメイン管理⑤

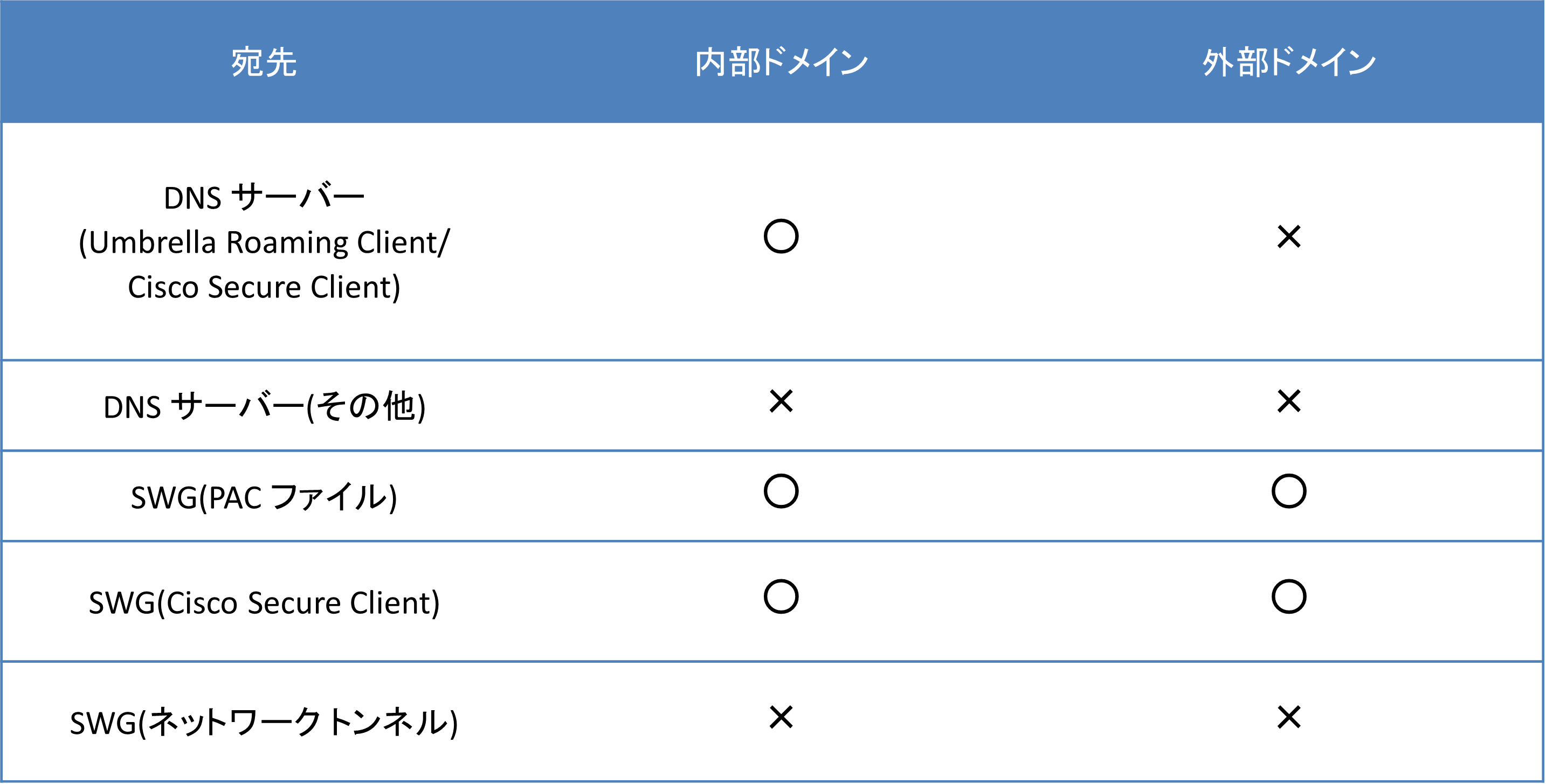

以下に Umbrella の内部ドメインと外部ドメインが利用できる範囲を示します。